US Cyber Command umieściła szkodliwy kod w rosyjskiej infrastrukturze energetycznej

18 czerwca 2019, 05:28The New York Times ujawnił, że US Cyber Command umieściła w rosyjskim systemie energetycznym szkodliwy kod, który miał zostać uruchomiony w razie konfliktu zbrojnego z Rosją. Dzięki niedawnym zmianom w prawie Cyber Command zyskała nowe możliwości działania i zaczęła je wykorzystywać. Nie potrzebuje przy tym akceptacji ze strony Białego Domu.

Wirus z McDonalda

16 października 2006, 20:59Japoński oddział firmy McDonald's rozdawał swoim klientom odtwarzacze MP3 zarażone złośliwym oprogramowaniem. Koncern w ramach promocji rozdał 10 000 tego typu urządzeń.

Microsoft chce opatentować software'owe "znaki wodne"

25 czerwca 2007, 10:53Microsoft złożył wniosek patentowy na technologię zabezpieczania oprogramowania, którą określił mianem „znaku wodnego”. Jej zadaniem jest zwiększenie bezpieczeństwa programów umieszczanych w Sieci i sprzedawanych za jej pośrednictwem.

Moorestown sprawił niespodziankę

16 lipca 2009, 10:05Wyniki uzyskane przez mobilny procesor Moorestown, który w 2010 roku ma zastąpić Atoma, zaskoczyły nawet jego twórców. Anand Chandrasekher, wiceprezes intelowskiej Ultra Mobility Group, potwierdził pojawiające się pogłoski, jakoby Moorestown był 50-krotnie bardziej energooszczędny od swoich poprzedników.

Google ma winnego

4 czerwca 2010, 11:51W wywiadzie dla Financial Times szef Google'a, Eric Schmidt stwierdził, że ostatni skandal z podsłuchiwaniem sieci Wi-Fi to wina jednego z inżynierów, który wprowadził do oprogramowania nieautoryzowany kod. Obecnie Google prowadzi wewnętrzne śledztwo przeciwko temu pracownikowi.

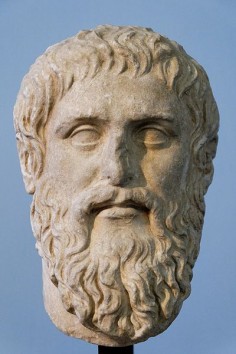

Muzyczny kod Platona

19 sierpnia 2011, 12:01Platon użyczył swego imienia pozbawionej pierwiastków zmysłowych miłości platonicznej, ale w swej najnowszej książce historyk nauki dr Jay Kennedy z Uniwersytetu w Manchesterze dowodzi, że grecki filozof nigdy nie był adwokatem miłości nieobejmującej uprawiania seksu.

Aplikacje Androida na Windows 8

1 października 2012, 09:25AMD i Bluestacks pozwolą na używanie aplikacji Androida w systemie Windows 8. Urządzenia korzystające z układów AMD i Windows 8 zostaną zoptymalizowane pod kątem wykorzystania programów dla systemu Google'a.

Śmiertelny cios w Cryptolockera

6 czerwca 2014, 08:12Przed kilkoma dniami udało się zlikwidować botnet Gameover Zeus. Dzięki temu cyberprzestępcy przestali rozprzestrzeniać szkodliwy kod o nazwie Cryptolocker. To jeden z najbardziej zaawansowanych robaków typu ransomware, które po infekcji blokują komputer i żądają pieniędzy za jego odblokowanie.

Kolejny atak na Internet Explorera

26 sierpnia 2015, 06:53Już po raz drugi w ostatnim czasie krytyczna dopiero co załatana luka w Internet Explorerze jest atakowana przez cyberprzestępców. W ubiegłym tygodniu Microsoft wydał pilną poprawkę dla dziury typu zero-day, która była już atakowana przez hakerów

Microsoft łata dziesiątki niebezpiecznych luk

9 sierpnia 2017, 11:43Microsoft poprawił ponad 20 dziur pozwalających na przeprowadzenie zdalnych ataków. Część z nich była uznawana za krytyczne. Najpoważniejsza luka, oznaczona CVE-2014-8620, była związana z nieprawidłowym zarządzaniem pamięcią przez Windows Search. Napastnik, który wykorzystałby tę dziurę, mógłby przejąć pełną kontrolę nad systemem, poinformował Microsoft.

« poprzednia strona następna strona » … 38 39 40 41 42 43 44 45 46